-

1、下列选项中,不能体现信息系统的优势与局限性相互依存的是( )。A、语音识别系统其辨识度越来越高,可以做到百分百准确 B、人们借助各种系统获取资源,但有的资源所属方无法得到有效收益 C、导航系统方便人们出行,但也存在个人位置被泄露的风险 D、网络转账业务用户不需接触实际的钞票从而避免假钞风险,但不能完全避免个人信息泄露问题

-

2、智能家居通过物联网技术将家中的各种设备(如音视频设备、照明系统、窗帘控制、空调控制、安防系统、数字影院系统、网络家电以及三表抄送等)连接到一起,提供家电控制、照明控制、窗帘控制、电话远程控制、室内外遥控、防盗报警、环境监测、暖通控制、红外转发以及可编程定时控制等多种功能和手段。

根据所学知识,完成以下题目:

(1)、互联网环境下的信息系统和前沿技术为我们打造了智慧生活。信息系统的主要目的和功能是对信息进行、存储 、处理、和输出等。A.决策 B.输入 C.计算 D.控制

(2)、物联网的体系结构模型可分为感知层、网络层、层。(3)、为了将智能家居设备接入家庭网络,下列属于无线接入技术的是( )。(多选)A、红外线技术 B、蓝牙技术 C、Wi-Fi D、双绞线(4)、智能音箱能接收用户的指令或提问,是采用了( )。A、语音识别技术 B、语音合成技术(5)、小明回家喜欢对着“百度”音箱说:“小度小度,播放音乐”,音箱没有反应,于是他又说:“小度小度,播放新闻”,音箱还是没有反应,只见音箱上面的灯一直在闪,可能的原因是( )。A、声音不够大 B、没有搜索到音乐资源 C、没有连接网络 D、语音指令错误(6)、如果要把家里传统的灯具改造成智能照明系统,我们可以( )。(多选)A、调整灯具的功率 B、将传统的开关更换成智能开关 C、直接连接灯具和网络 D、将灯泡换成智能灯泡(7)、经过科学研究,人体感觉比较舒适的湿度是40%—60%,下面用流程图来描述智能加湿器的工作过程,请完善流程图中的部分内容。① (填“是”或“否”)

② (填“是”或“否”)

③ (填“开启”或“关闭”)

-

3、请在横线处填写正确的代码

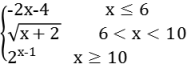

求解如下分段函数的值。

y=

x=float(input("请输入x的值:"))

if :

y=-2*x-4

x<10:

y=(x+2)**0.5

else:

y=2**(x-1)

print()

-

4、请在横线处填写正确的代码

实现功能:判断正数负数还是零:输入一个实数,如果这个数大于0输出“正数”,如果小于0输出“负数”,如果等于0则输出“零”。

x=float(input("请输入一个数:"))

if :

print(x,"为正数")

:

print(x,"为负数")

else:

-

5、打开“WPS”文件夹中的文件“14.xlsx”,进行以下操作并保存:

⑴根据表格中给出的“用水量”“用电量”及相应的单价,用公式计算出每个月“电费”和“水费”,并填充到C3:C14和E3:E14单元格中;

⑵按“水电费=水费+电费”的公式,计算出12个月的水电费,并填充到F3:F14单元格中;

⑶将“电费”“水费”和“水电费”3列设为数值类型并保留一位小数;

⑷按“水电费”从高到低的顺序对表格排列;

⑸保存文件并关闭WPS。

-

6、下列选项不可能是二进制数的是( )。A、10 B、01 C、21 D、11

-

7、相对于模拟信号,下列选项中不属于数字信号优势的是( )。A、抗干扰能力强 B、有利于存储 C、有较强的保密性和存储性 D、可以被人的感官所识别和接收

-

8、某银行的在线业务,需要用户自行下载客户端安装在手机上才能完成,下列描述正确的是( )。A、该系统的体系结构类型是C/S B、该系统的体系结构类型是B/S C、该系统的体系结构类型是对等网结构 D、该信息系统是专家系统

-

9、数码相机、数码摄像机、手写板、扫描仪等设备属于( )。A、信息输出工具 B、数据采集工具 C、信息检索工具 D、信息存储工具

-

10、学校多媒体教室60台计算机所组成的网络,从覆盖范围来看该网络属于( )。A、局域网 B、广域网 C、城域网 D、万维网

-

11、下列属于人工智能应用场景的是( )。

①机器人通过语音与人交流

②饮水机根据水温自动加热

③宾馆通过专用系统进行人脸识别,核实住宿人员身份

④计算机程序根据输入的三条边长自动计算三角形面积

⑤停车管理系统通过拍摄识别车牌号码,并用语音进行播报

A、①②③ B、①③⑤ C、②④⑤ D、③④⑤ -

12、多地医生通过5G网络、医疗设备实时获得病人的生命体征数据进行协同会诊,及时挽救了病人的生命。这一现象说明信息具备的特征有( )。

①共享性 ②价值性 ③载体依附性 ④真伪性

A、①②④ B、①②③ C、②③④ D、①③④ -

13、下列传感器中,不能用于测距的是( )。A、温度传感器 B、红外线传感器 C、激光传感器 D、超声波传感器

-

14、下列关于物联网的说法错误的是( )。A、物联网是在互联网基础上延伸和扩展的网络 B、物联网组成的三层架构是物理层、网络层和应用层 C、物联网不仅能收集物体的信息,还具有智能处理和控制的功能 D、物联网的技术特征为全面感知、可靠传递、智能处理

-

15、下列关于信息系统在社会应用中的描述错误的是( )。A、信息系统的应用能够简化人们日常工作中大量机械重复的操作 B、由于系统本身的复杂性,信息系统设计缺陷容易导致用户损失 C、计算机设备终端部署了防病毒系统,一定能保护信息系统不受病毒攻击 D、信息系统有助于管理和决策的科学化

-

16、下列选项中,不属于人工智能技术范畴的是( )。A、手机的指纹识别解锁技术 B、阿尔法围棋战胜世界围棋冠军 C、使用在线翻译工具将中文翻译为德文 D、微信中的“视频聊天”

-

17、以下有关数据的说法正确的是( )。A、我们的名字、诗人创作的诗句、奥运会的主题曲都不是数据 B、一个标准大气压下,冰水混合物的温度为0℃,说明数据一定不会随着时间发生变化 C、抛硬币时,是正面向上还是反面向上是随机的,说明有些数据是随机出现的 D、ISBN条形码中没有数据

-

18、某公司目前有30台电脑想要组建局域网,选用的IP地址开头为192,该类IP地址属于( )。A、A类IP地址 B、B类IP地址 C、C类IP地址 D、无法判断

-

19、微信、QQ等软件都属于( )。A、信息存储工具 B、信息检索工具 C、信息通信交流与传输工具 D、三维设计工具

-

20、木马病毒是通过特定的程序来控制另一台计算机。下列操作中通常不会感染“木马”病毒的是( )。A、打开邮箱的中奖链接 B、打开他人分享的文件 C、下载和安装来历不明的软件 D、安装生产厂家提供的设备驱动程序