江苏省南通市海安市2021-2022学年高一下学期信息技术期末考试试卷

试卷更新日期:2022-09-13 类型:期末考试

一、单项选择题(每小题1.5分,50小题,共75分)

-

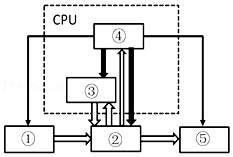

1. 下列对信息系统叙述错误的是( )A、信息系统以人为主导 B、信息系统以计算机技术(软件、硬件)和网络技术为基础 C、信息系统就是数据处理系统 D、信息系统处理的是数据2. 以下不属于决策支持系统的是( )A、心理压力估计平台 B、天气预报网站 C、股票分析系统 D、伺服机器人3. (多选)下列属于计算机系统输出设备的是( )A、绘图仪 B、扫描仪 C、打印机 D、投影仪4. 路由器(Router)是常见的网络通信设备,其最主要的功能是( )A、提高速度 B、过滤信号 C、路径选择 D、流量控制5. 安装ETC苏通卡的车辆,在通过高速收费站时无需停车即可自动扣费。该服务需要一个电子标签作为车辆的身份标识。这里采用的典型技术是( )A、红外线 B、蓝牙 C、物联网 D、因特网6. 运算器是用于加工数据的部件,可以进行算术运算和( )运算。A、乘方 B、循环 C、分支 D、逻辑7. 信息社会本质上是( )为基础的社会。A、信息分享 B、信息加工 C、信息活动 D、信息获取8. 下列关于信息系统在社会应用中的优势描述错误的是( )A、实现了信息资源的利用 B、增加了企业的人力和信息成本 C、进行辅助管理控制 D、有助于管理和决策的科学化9. “第三方”是个法律术语。在访问网站时,“第三方”指的是( )。A、网站 B、其他人或组织 C、用户 D、网站或用户10. 信息社会的基本特征是( )。A、知识型经济、多元化社会、公开型政府、数字化城市 B、知识型经济、网络化社会、服务型政府、数字化生活 C、市场型经济、数字化社会、服务型政府、网络化生活 D、市场型经济、数字化社会、公开型政府、网络化生活11. 数据安全以保护数据不受外界的侵扰为目的,外界的侵扰行为不包括下面的( )A、微博用户信息泄露 B、高考填报志愿数据被篡改 C、未经授权将伪造用户信息追加到数据库记录中 D、填报个人信息获取健康码12. 为了管理方便,学校机房一般会封闭学生机的USB端口,这属于信息安全管理的( )A、设计规划阶段 B、事前防御阶段 C、事后响应阶段 D、实时监测阶段13. RAM 的特点是( )A、断电后,存储在其内的数据将会丢失 B、存储其内的数据将永远保存 C、用户只能读出数据,但不能随机写入数据 D、容量大但存取速度慢14. 某计算机的配置为:AMD i7﹣6910M 4.0GHz,该信息标明了计算机设备的( )A、硬盘的型号和转速 B、内存的厂家和硬盘的容量 C、CPU的型号和主频 D、主板的主频和内存的容量15. 目前计算机外存记录信息(二进制的两种物理状态)的原理主要有磁信号记录、光反射能力表达、电可擦除芯片记录等,下列不属于外存的是( )A、只读存储器 B、U盘 C、光盘 D、移动硬盘16. 元素间存在强烈的耦合作用的信息系统是( )A、简单系统 B、复杂系统 C、随机系统 D、硬件系统17. 监控录像、图书防盗检测等信息系统可以自动获取图像、磁条信号等。这体现了信息系统的( )A、输入功能 B、处理功能 C、输出功能 D、控制功能18. 专家系统有两个核心组成部分,即知识库和( )A、数据库 B、推理机 C、方法库 D、决策模型19. 家庭网络接入因特网时,应该将网络运营商提供的网线接到无线路由器的( )A、LAN口 B、WAN口 C、Power口 D、Reset口20. 子网掩码必须要配合IP地址使用才有意义,其二进制状态下的“1”代表( )A、主机部分 B、网络部分 C、主机台数 D、无任何意义21. 控制系统的控制部分一般由传感器、控制器和( )组成。A、灵敏器 B、感知器 C、执行器 D、遥控器22. DHCP协议的功能是( )A、为客户自动进行注册 B、为客户机自动配置IP地址 C、使用DNS名字自动登录 D、将IP地址转换成MAC地址23. 下列不属于RFID技术应用的是( )A、物流过程中的货物追踪、信息采集 B、驯养的动物、畜牧业中的牲口、宠物等的识别管理 C、ATM自助取存款机 D、电子不停车收费系统24. 应用软件是为满足用户不同领域、不同问题的应用需求而设计的软件。以下属于应用软件的是( )A、Windows B、WPS C、Linux D、HarmonyOS25. IP地址211.81.12.10/27的子网掩码可以写为( )A、255.255.255.224 B、255.255.255.0 C、255.255.255.240 D、255.255.255.19226. 如图,程序存储控制结构计算机由五大逻辑部件组成。①﹣⑤分别是( )

A、输入设备、运算器、控制器、存储器、输出设备 B、输入设备、存储器、控制器、运算器、输出设备 C、输入设备、存储器、运算器、控制器、输出设备 D、输出设备、运算器、存储器、控制器、输入设备27. 以下命令可以检测网络连通情况,并且估算网速的是( )A、telnet www.baidu.com B、在命令提示符窗口使用msconfig命令 C、ping www.baidu.com D、在命令提示符窗口使用ipconfig命令28. 带宽200M代表的是网络中两台电脑传输的最大数据量为200Mbps,那1秒钟最大能传输( )MB数据。A、200 B、25 C、100 D、5029. 下列不属于瀑布模型特点的是( )A、定义清楚,应用广泛 B、对每个阶段提交的文档都有严格的规定 C、方便计划与管理 D、随时适应用户需求的变化30. 下面能够测量距离的传感器是( )A、超声波模块 B、光敏 C、声敏 D、压力31. 下列关于防火墙的描述,不正确的是( )A、防火墙实际上是一种隔离技术 B、防火墙能对非法的外部访问进行过滤 C、防火墙能够完全防止传送已被病毒感染的软件和文件 D、防火墙有硬件和软件之分32. 某学校学习资源的网站上有同学们学习所需的资料,但是同学们发现这些资料可以在学校机房自由获取,但是一旦在家中则无法登陆学校学习资源网站,你觉得学校资源的共享方式是( )访问。A、局域网 B、城域网 C、广域网 D、互联网33. 下一代IPv6地址由128位二进制数组成,其长度为( )字节。A、4 B、8 C、16 D、3234. 关于Access数据库,下列说法正确的是( )A、Access数据表同一字段内的数据类型可以不同 B、Access一张数据表中允许有多个主键 C、Access数据表中某同学所有学科的成绩构成一条记录 D、Access中查询命令区分大、小写35. 下列不属于HTML文件表单元素的是( )A、文本框 B、密码框 C、下拉列表 D、标签36. 超文本超记语言(HTML)表单中定义了三种按钮类型,不包括( )A、button B、submit C、message D、Reset37. 下列属于HTML文件表单属性的是( )A、send B、get C、action D、Post38. 下面的SQL语句中,用于在数据表中批量删除记录的命令是( )A、DELETE B、ERASE C、CLEAR D、UPDATE39. 要查询book表中所有书名以“计算机”开头的书籍的价格,可用( )语句。A、SELECT price FROM book WHERE book_name='计算机_' B、SELECT price FROM book WHERE book_name LIKE'计算机_' C、SELECT price FROM book WHERE book_name='计算机%' D、SELECT price FROM book WHERE book_name LIKE'计算机%'40. “学生表”中含有字段学号、姓名、年龄,它们对应的数据类型分别为文本、文本和数值,下列选项中能够正确插入记录的是( )A、INSERTINTO学生表(学号,姓名,年龄)VALUES(001,张三,18) B、INSERTINTO学生表(学号,姓名,年龄)VALUES('001','张三',18) C、INSERTINTO学生表(学号,姓名,年龄)VALUES(001,'张三',18) D、INSERTINTO学生表(学号,姓名,年龄)VALUES('001',张三,18)41. 下面代表商业公司的专用域名的是( )A、com B、edu C、org D、Gov42. 查询人员信息时,若对所有记录按“年龄”列降序排列,对应的子句为( )A、SORT'龄'DESC B、ORDER BY 年龄 DESC C、ORDER BY 年龄 D、SORT BY'年龄'DESC43. 在Access中建立了学生表,表中有“学号”“姓名”“性别”“入学成绩”字段,执行如下SQL命令:SELECT性别,AVG(入学成绩)FROM学生GROUPBY性别,目的是( )。A、计算并显示所有学生的性别和入学成绩的平均值 B、按性别分组计算并显示性别和入学成绩的平均值 C、计算并显示所有学生的入学成绩的平均值 D、按性别分组计算并显示所有学生的入学成绩的平均值44. SELECT 语句从学生表中选择前10%的记录,下列语句正确的是( )A、SELECT TOP 10 PERCENT*FROM生表 B、SELECT TOP 10%*FROM 学生表 C、SELECT TOP 10*FROM 学生表 D、SELECT TOP 10 FROM 学生表45. 下列HTML代码所产生的表格代码,浏览该网页时看到的表格大小是( )

A、输入设备、运算器、控制器、存储器、输出设备 B、输入设备、存储器、控制器、运算器、输出设备 C、输入设备、存储器、运算器、控制器、输出设备 D、输出设备、运算器、存储器、控制器、输入设备27. 以下命令可以检测网络连通情况,并且估算网速的是( )A、telnet www.baidu.com B、在命令提示符窗口使用msconfig命令 C、ping www.baidu.com D、在命令提示符窗口使用ipconfig命令28. 带宽200M代表的是网络中两台电脑传输的最大数据量为200Mbps,那1秒钟最大能传输( )MB数据。A、200 B、25 C、100 D、5029. 下列不属于瀑布模型特点的是( )A、定义清楚,应用广泛 B、对每个阶段提交的文档都有严格的规定 C、方便计划与管理 D、随时适应用户需求的变化30. 下面能够测量距离的传感器是( )A、超声波模块 B、光敏 C、声敏 D、压力31. 下列关于防火墙的描述,不正确的是( )A、防火墙实际上是一种隔离技术 B、防火墙能对非法的外部访问进行过滤 C、防火墙能够完全防止传送已被病毒感染的软件和文件 D、防火墙有硬件和软件之分32. 某学校学习资源的网站上有同学们学习所需的资料,但是同学们发现这些资料可以在学校机房自由获取,但是一旦在家中则无法登陆学校学习资源网站,你觉得学校资源的共享方式是( )访问。A、局域网 B、城域网 C、广域网 D、互联网33. 下一代IPv6地址由128位二进制数组成,其长度为( )字节。A、4 B、8 C、16 D、3234. 关于Access数据库,下列说法正确的是( )A、Access数据表同一字段内的数据类型可以不同 B、Access一张数据表中允许有多个主键 C、Access数据表中某同学所有学科的成绩构成一条记录 D、Access中查询命令区分大、小写35. 下列不属于HTML文件表单元素的是( )A、文本框 B、密码框 C、下拉列表 D、标签36. 超文本超记语言(HTML)表单中定义了三种按钮类型,不包括( )A、button B、submit C、message D、Reset37. 下列属于HTML文件表单属性的是( )A、send B、get C、action D、Post38. 下面的SQL语句中,用于在数据表中批量删除记录的命令是( )A、DELETE B、ERASE C、CLEAR D、UPDATE39. 要查询book表中所有书名以“计算机”开头的书籍的价格,可用( )语句。A、SELECT price FROM book WHERE book_name='计算机_' B、SELECT price FROM book WHERE book_name LIKE'计算机_' C、SELECT price FROM book WHERE book_name='计算机%' D、SELECT price FROM book WHERE book_name LIKE'计算机%'40. “学生表”中含有字段学号、姓名、年龄,它们对应的数据类型分别为文本、文本和数值,下列选项中能够正确插入记录的是( )A、INSERTINTO学生表(学号,姓名,年龄)VALUES(001,张三,18) B、INSERTINTO学生表(学号,姓名,年龄)VALUES('001','张三',18) C、INSERTINTO学生表(学号,姓名,年龄)VALUES(001,'张三',18) D、INSERTINTO学生表(学号,姓名,年龄)VALUES('001',张三,18)41. 下面代表商业公司的专用域名的是( )A、com B、edu C、org D、Gov42. 查询人员信息时,若对所有记录按“年龄”列降序排列,对应的子句为( )A、SORT'龄'DESC B、ORDER BY 年龄 DESC C、ORDER BY 年龄 D、SORT BY'年龄'DESC43. 在Access中建立了学生表,表中有“学号”“姓名”“性别”“入学成绩”字段,执行如下SQL命令:SELECT性别,AVG(入学成绩)FROM学生GROUPBY性别,目的是( )。A、计算并显示所有学生的性别和入学成绩的平均值 B、按性别分组计算并显示性别和入学成绩的平均值 C、计算并显示所有学生的入学成绩的平均值 D、按性别分组计算并显示所有学生的入学成绩的平均值44. SELECT 语句从学生表中选择前10%的记录,下列语句正确的是( )A、SELECT TOP 10 PERCENT*FROM生表 B、SELECT TOP 10%*FROM 学生表 C、SELECT TOP 10*FROM 学生表 D、SELECT TOP 10 FROM 学生表45. 下列HTML代码所产生的表格代码,浏览该网页时看到的表格大小是( )<table border="1" width="80%">

<tr><td>A</td><td>B</td></tr>

<tr><td>X</td><td>Y </td</tr>

</table>

A、2行2列的表格 B、3行2列的表格 C、2行3列的表格 D、2行4列的表格46. 在“产品库存”数据库中,“商品”表有以下字段:产品编号、产品名称、单位数量、单价。其中最适合做主键的字段是( )。A、产品编号 B、产品名称 C、单位数量 D、单价47. 在Access数据库中建立“公司员工信息表”时,其中“身份证号”字段的属性为( )A、数字 B、短文本 C、日期/时间 D、自动编号48. 在SQL语言中,表示职称为“中小学高级”,同时性别为“男”的逻辑表达式为( )A、职称='中小学高级'OR性别='男' B、职称='中小学高级'AND性别='男' C、BETWEEN'中小学高级'AND'男' D、职称=='中小学高级'AND性别='男'49. 一家银行有多个储户,一个储户也能在多家银行存、取款,银行与储户之间的关系是( )A、多对多 B、一对一 C、一对多 D、多对一50. 多媒体数据并不直接存储到数据表中,而是以____的形式存储在服务器的硬盘之中,数据表仅存储多媒体数据的____。( )A、文件 链接 B、文本 链接 C、数值 地址信息 D、文件 地址信息二、综合题(共2小题,第51题13分,第52题12分,共计25分)

-

51. 某校新建了个机房,小赵同学上信息技术课时,他发现自己的计算机(学生机2)不可以上网,但他左、右两边同学的的计算机都可以上网。网络拓扑如图所示,根据题意完成下题。

(1)、当前电脑的网线连接是正常的,小赵同学接下来检查本机的TCP/IP设置,他的操作是否正确( )。A、正确 B、错误(2)、经过一番尝试后,他看到学生机1的IP是192.168.1.34,网关是192.168.1.254,而学生机3的IP是192.168.1.36。假设IP是顺次配置,小赵机器IP应设为 , 网关应设为。

(1)、当前电脑的网线连接是正常的,小赵同学接下来检查本机的TCP/IP设置,他的操作是否正确( )。A、正确 B、错误(2)、经过一番尝试后,他看到学生机1的IP是192.168.1.34,网关是192.168.1.254,而学生机3的IP是192.168.1.36。假设IP是顺次配置,小赵机器IP应设为 , 网关应设为。A.192.168.1.35,192.168.1.254

B.192.168.1.1,192.168.1.254

C.192.168.1.38,192.168.1.1

D.192.168.1.35,192.168.1.1

(3)、该校的计算机网络按覆盖范围划分,属于( )。A、WAN B、MAN C、LAN D、IOT(4)、小赵同学发现可以上QQ了,但是在浏览器中输入网址“www.baidu.com”却打不开网页,你觉得可能是( )配置不正确。A、子网掩码 B、网关 C、IP D、DNS(5)、根据上图,你觉得A与B两处的网络设备应该分别是和。A.交换机路由器

B.防火墙路由器

C.路由器交换机

D.路由器防火墙

(6)、机房配置了一台学业水平考试的服务器,其IP地址为192.168.1.100/24,由此可知该IP地址的主机标识为( )。A、192.168 B、100 C、168.1.100 D、192.168.152. 联网已经走进我们的生活,李明也想感受新科技的神奇,于是决定在家安装一套“智能家居”系统,他希望能实现以下功能:1)每天早上随着闹钟响起,窗帘也会自动打开,让窗外的阳光透进房间,帮助人尽快清醒;

2)晚上回家晚了,如果家里没人,也没开灯,在开门的瞬间,客厅的灯会自动点亮,让人没有摸黑找开关的焦虑;

3)家里有一个智能的小音箱,就像是个贴心的“小管家”,有什么需求告诉它就行了,想看电视了,对小音箱说:“打开电视机并调到新闻频道”;上班出门时,对它说:“我去上班了”,家里所有的灯、空调就会关闭,扫地机则自己开始工作;晚上睡觉前,跟小音箱说一声“晚安”,家里的灯就会关掉,空调自动设置成睡眠模式。工程师根据李明的需求,替他设计了一套智能家居系统,拓扑结构如下:

根据题意,完成下题。

(1)、阅读以上资料,你认为李明家在安装智能家居系统之前,首先必须安装好( )。A、固定电话+有线局域网 B、宽带网络+有线局域网 C、宽带网络+无线局域网(2)、根据组网原理,李明家接入智能家居系统的灯、空调、电视机、音箱和窗帘等设备都具有唯一的 , 这是由图中自动分配管理的。A.IP地址 无线路由器

B.IP地址 智能控制主机

C.域名 无线路由器

(3)、根据材料的描述,充当小管家功能、能听懂李明指令的智能小音箱,采用了( )技术。A、人脸识别 B、语音识别 C、指纹识别(4)、家里装好物联网系统之后,李明经常下班时用手机APP打开家里空调,等他到家时,家里的温度正适宜,这一操作使用了物联网的( )功能。A、智能信息交换 B、自动定位 C、远程控制 D、智能识别(5)、李明希望半夜起床时,经过的地方都会自动亮起小灯,如果一段时间没有人经过,这些灯又会自动关闭。拓扑图中的人体红外传感器可以感知到是否有人经过。该传感器工作在物联网的体系结构模型中的( )。A、感知层 B、网络层 C、应用层 D、传输层(6)、该套智能家居系统在开发时使用了快速原型模型。关于快速原型模型,下列说法正确的是( )。A、有严格的开发文档,维护容易 B、开发周期长,成本高 C、增加了系统的开发风险 D、难以控制系统的开发过程